网站建设程序安全什么是半安全区边界防护?半安全区在移动电子商务平台控制范围内是安全等级最低的安全域。它与其他安全域均有边界。考虑到各半安全区子区存在的安全威胁不尽相同,而且各个子区之间难于做边界整合,在安全防护上,深圳网站建设公司下面将根据各子区边界的具体情况分别给予详细说明。

网站建设程序安全之二级安全域边界防护

等级内各子区的安全防护主要考虑从其他子区访问该子区的特定安全防护需求。对于核心子区而言,需要考虑从其他核心子区和来自安全子区、半安全子区及内部子区的数据访问和安全威胁。除在核心安全区边界上已部署的防火墙外,各个子区还应根据具体的安全防护需求,补充完善其个性化的安全防护策略。由于各个安全区可能同时存在对内或对外边界,在安全防护上均要采取安全策略,尤其是半安全区的对外边界。

1.半安全区子域边界防护

(1)网站建设程序安全之DMZ区边界防护

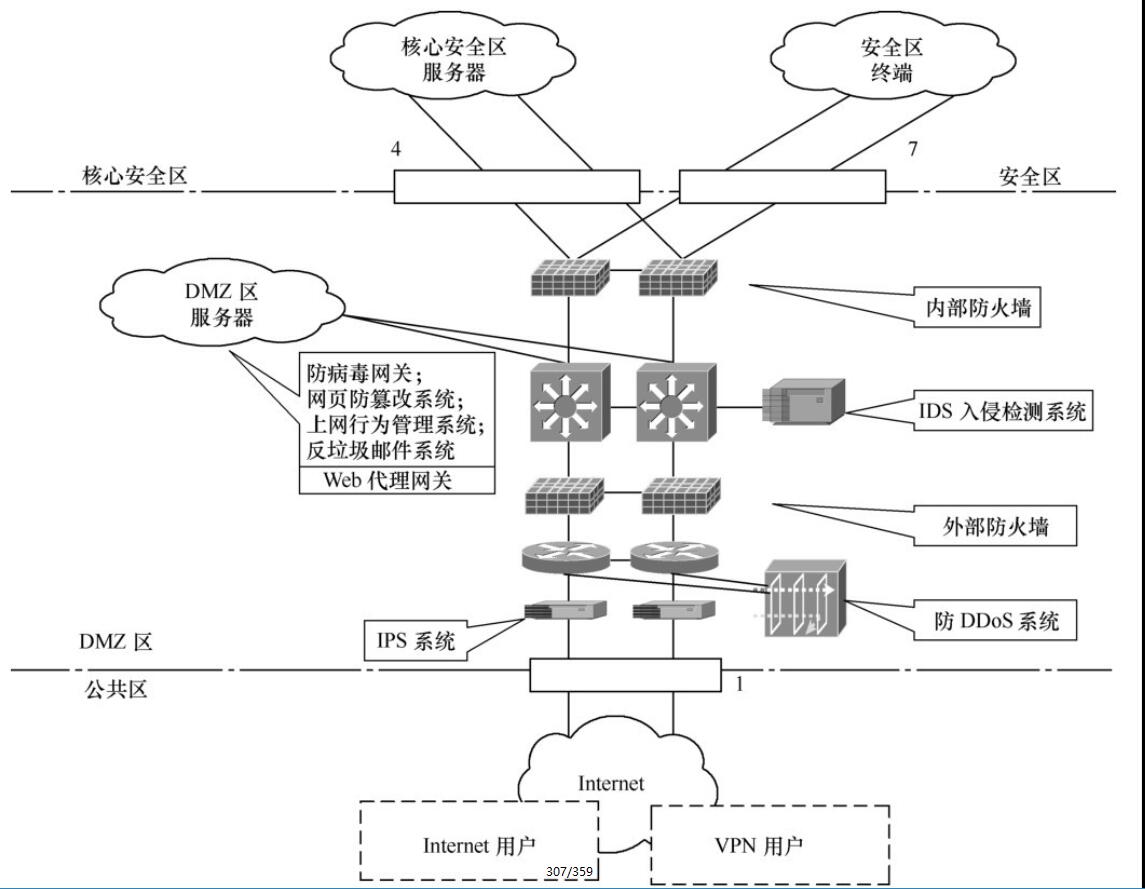

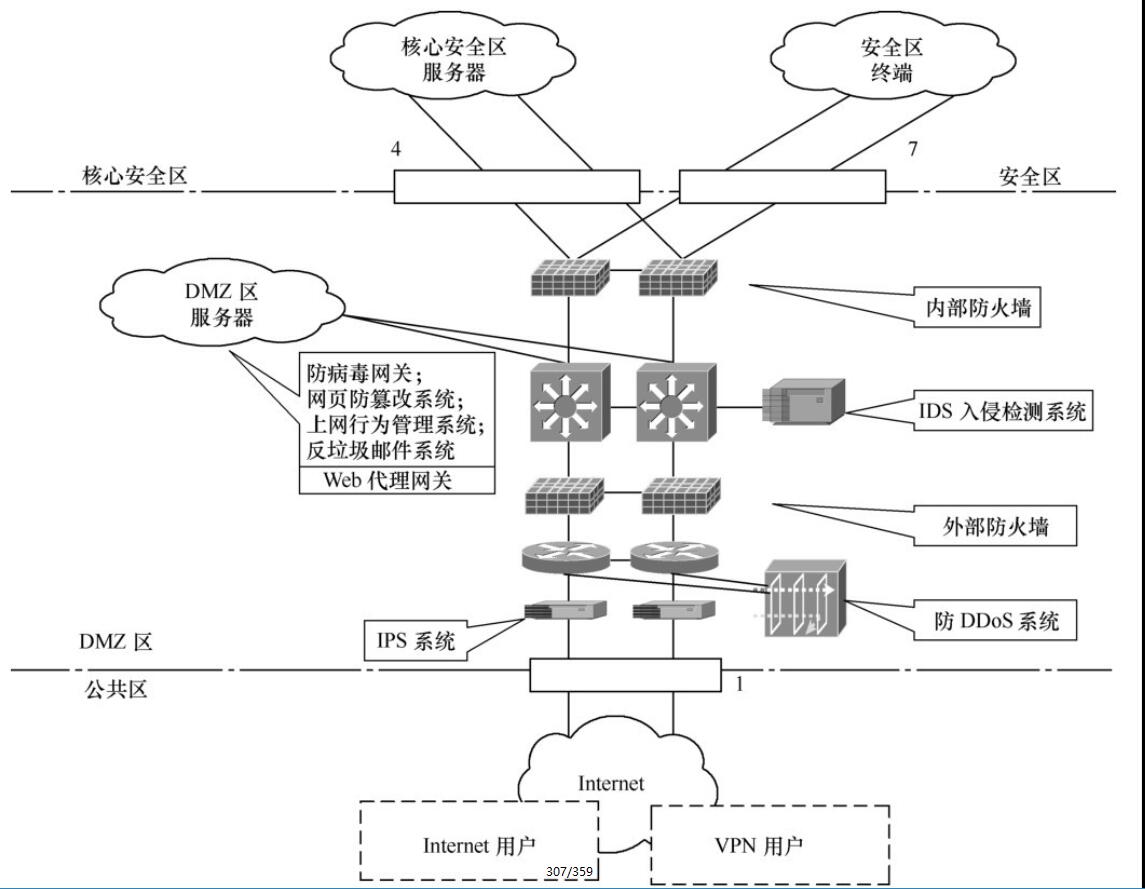

DMZ区对外是与公共区的边界,对内有与安全区和核心安全区的边界。对于Internet与DMZ区的数据访问,在边界整合的基础上结合安全域的威胁可能性和保护等级,在Internet边界部署外部和内部两级异构防火墙,如图9-5所示。

图9-5 电子商务平台DMZ区示意图

(2)网站建设程序安全之边界1的防护

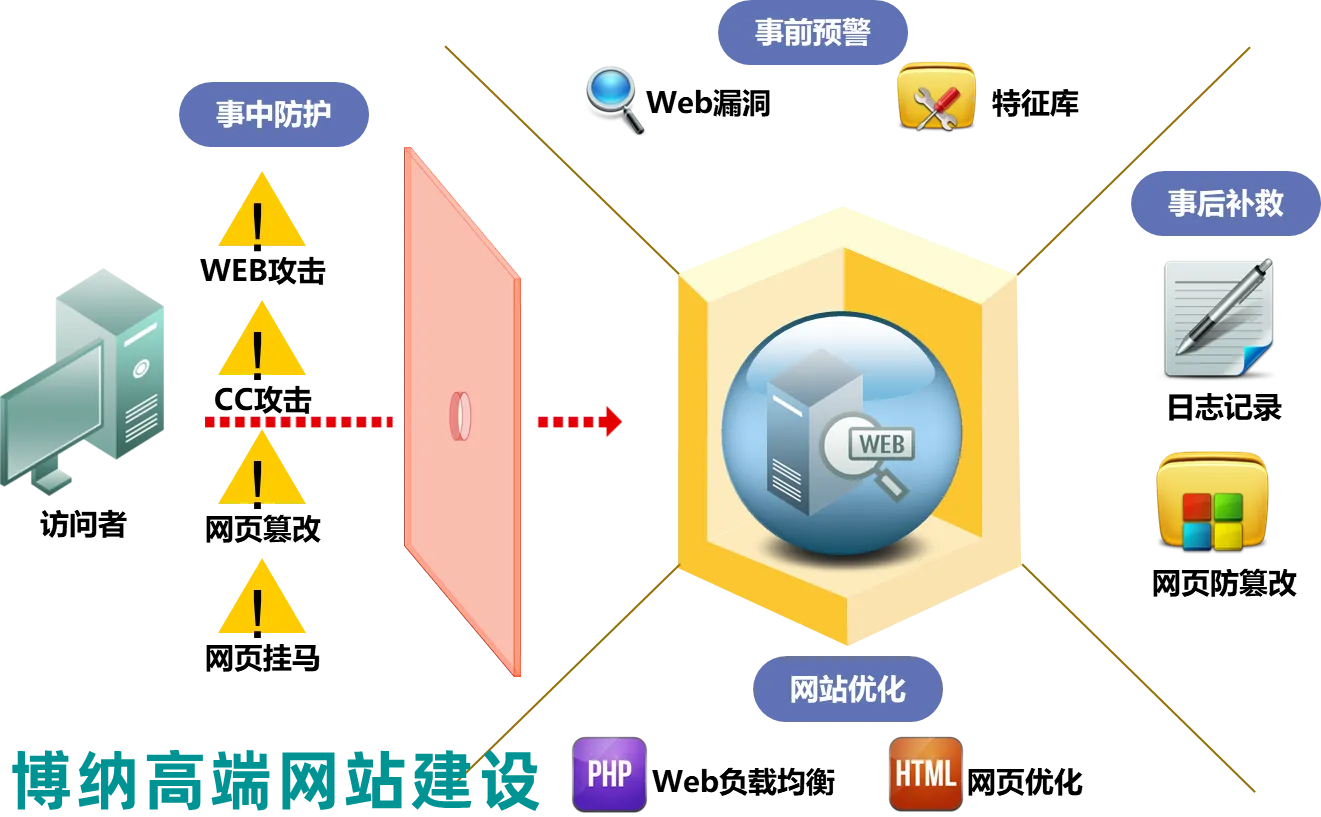

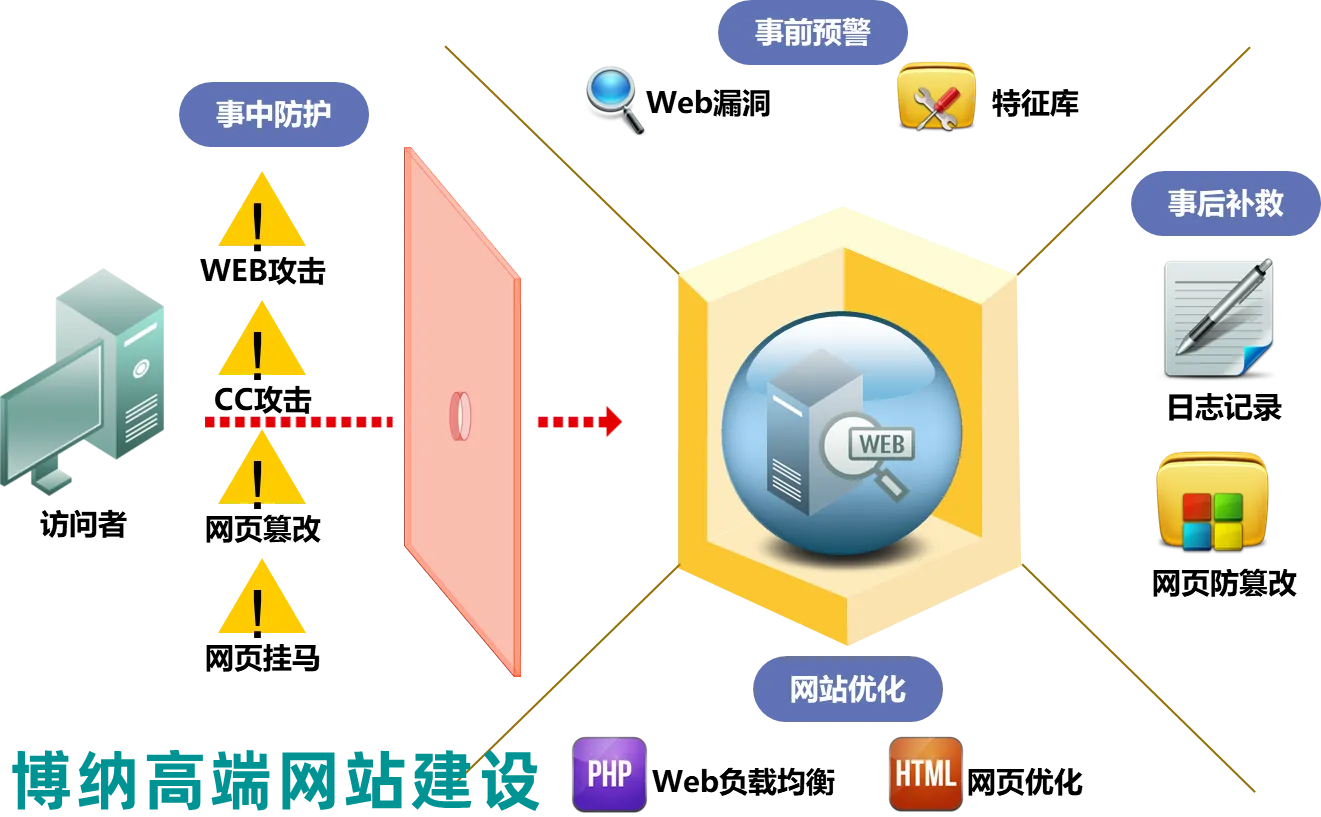

对于DMZ区边界1的安全防护,建议部署以下的策略和防护手段。

①在互联网出口处部署基于路由模式的状态检测防火墙进行安全访问控制。

②部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

③部署应用代理保护用户终端上网的安全性。

④外层防火墙外部接口对内安全策略只允许开放对外所必需的服务端口。一般只需要开放HTTP、HTTPS、邮件、DNS等服务端口。另外,需明确只允许互联网区域访问第一层防火墙内提供Web或指定服务(如邮件系统)的负载均衡设备的虚拟IP地址和服务端口。

⑤在安全策略的设置上,禁止核心安全区内各子区主动发起互联网访问。

⑥用户(员工及维护人员)如果需要通过互联网接口边界对移动电子商务平台进行维护管理,则必须考虑采用VPN接入方式,数据的传输通道必须进行安全加密,建立统一的账号管理策略,在认证机制上可采用4A技术,进行严格的操作权限控制。

⑦内部Windows或Linux主机应该部署主机防病毒软件。

⑧ 反垃圾邮件系统。

以下策略和防护手段可以根据各种实际情况选择部署。

①防拒绝服务攻击设备。对进出互联网的流量进行清洗。

②防病毒网关设备。作为企业版防病毒的补充,防止Web访问带来的安全威胁。

③IPS系统。对Internet的出口进行防护。

④网页防篡改系统。对DMZ区服务器进行保护。

⑤上网行为管理系统。监测和控制对互联网的访问。

⑥负载均衡设备。可以采用软件或硬件的方式实现。对于采用硬件设备进行负载均衡的,要求负载均衡器上虚拟IP端口(与防火墙互联的端口)和实际服务器的端口分属不同的区域。如果服务器通过软件方式实现负载均衡,尽量把负载均衡服务器与业务服务器分离。

(3)网站建设程序安全之边界4的防护

DMZ区边界4的安全防护,建议部署以下策略和防护手段。

①部署基于状态检测的防火墙进行访问控制。该防火墙与边界1防火墙共同构成双层异构架构。

②在该边界的防火墙安全策略设置中,只允许该DMZ区访问核心安全区特定子区的服务,如只允许B2B代理服务器访问对外应用区的B2B应用服务器。

以下策略和防护手段可以根据各种实际情况选择部署。

在该接口边界核心安全区侧的网络设备上部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

(4)网站建设程序安全之边界7的防护

DMZ区边界7的安全防护,建议部署以下策略和防护手段。

①部署基于状态检测的防火墙进行访问控制。该防火墙与边界1防火墙共同构成双层异构架构,可与边界4的防火墙共用。

②在该边界的防火墙安全策略设置中,只允许该DMZ区访问核心安全区特定子区的服务,如只允许B2B代理服务器访问对外应用区的B2B应用服务器;DMZ区不能主动访问安全区的终端;安全区的运维终端子区能够对DMZ区的设备进行维护管理,防火墙策略必须严格限制可以管理DMZ区设备的IP地址和管理端口。

③在该接口边界核心安全区和安全区侧的网络设备上部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

(5)网站建设程序安全之合作伙伴互联区边界防护

合作伙伴互联区对外是与合作伙伴的边界,对内有与安全区和核心安全区的边界。对于合作伙伴

(6)网站建设程序安全之边界2的防护

(6)网站建设程序安全之边界2的防护

对于合作伙伴互联区边界2的安全防护,建议部署以下的策略和防护手段。

①在合作伙伴边界处部署基于状态检测的防火墙进行安全访问控制。

②防火墙外部接口对内安全策略只允许开放对外所必需的服务端口。

③在安全策略的设置上,禁止核心安全区内各子区主动发起对合作伙伴的访问,合作伙伴也不能直接访问核心安全区和安全区。

④内部Windows或Linux主机应该部署主机防病毒软件。

⑤部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

(7)网站建设程序安全之边界5的防护

合作伙伴区边界5的安全防护,建议部署以下策略和防护手段。

①可使用边界2的防火墙加强安全策略。只允许该合作伙伴互联区访问核心安全区特定子区的服务,如只允许合作伙伴代理服务器访问对外应用区的合作伙伴应用服务器。

②部署入侵检测类(IDS类)产品,提供对数据流的内容进行检测、发现、报警等功能。

(8)网站建设程序安全之边界8的防护

合作伙伴互联区边界8的安全防护,建议部署以下策略和防护手段。

①可使用边界2的防火墙加强安全策略。策略应禁止合作伙伴互联区主动访问安全区。对于安全区的运维终端子区需要管理维护该区域,需要在防火墙上对管理端口的源IP地址做严格的限制,不允许安全区的其他子区访问该区域。

②在该接口边界核心安全区和安全区侧的网络设备上部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

(9)网站建设程序安全之内部系统互联区边界防护

内部系统互联区对外是与其他IT支撑系统的边界,对内有与安全区和核心安全区的边界。对于其他IT支撑系统对该区域的数据访问,可在边界部署防火墙进行防护,如图9-7所示。

(10)网站建设程序安全之边界3的防护

对于内部系统互联区边界3的安全防护,建议部署以下的策略和防护手段。

①在与其他IT支撑系统边界处部署基于路由模式部署基于状态检测的防火墙进行安全访问控制。

②防火墙外部接口对内安全策略只允许开放对外所必需的服务端口。

③内部Windows或Linux主机应该部署主机防病毒软件。

④部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。

(11)网站建设程序安全之边界6的防护

内部系统互联区边界6的安全防护,建议部署以下策略和防护手段。

①可使用边界3的防火墙加强安全策略。只允许内部系统互联区与核心安全区特定子区的互访,如只允许接口机访问对内应用区的应用服务器。

②部署入侵检测(IDS)类产品,提供对数据流的内容进行检测、发现、报警等功能。

(12)网站建设程序安全之边界9的防护

内部系统互联区边界9的安全防护,建议部署以下策略和防护手段。

①可使用边界3的防火墙加强安全策略。策略应禁止内部系统互联区主动访问安全区。对于安全区的运维终端子区需要管理维护该区域,需要在防火墙上对管理端口的源IP地址做严格的限制,不允许安全区的其他子区访问该区域。

②在该接口边界核心安全区和安全区侧的网络设备上部署IDS并及时进行策略更新,监控异常网络行为,实现安全内容审计。好了,深圳网站建设公司本文关于“网站建设程序安全什么是半安全区边界防护?”知识就分享到这里。如果您需要寻找深圳高端网站建设公司为您定制电商网站平台、互联网应用等等web项目,请联系我们网站在线客服或者拨打我们平台建站技术客服联系电话,为您提供建站设计服务器安全防护方案。谢谢关注,博纳网络编辑整理。

当前文章链接:/construction/solution/14905.html

如果您觉得案例还不错请帮忙分享:

[声明]本网转载网络媒体稿件是为了传播更多的信息,此类稿件不代表本网观点,本网不承担此类稿件侵权行为的连带责任。故此,如果您发现本网站的内容侵犯了您的版权,请您的相关内容发至此邮箱【qin@198bona.com 】,我们在确认后,会立即删除,保证您的版权。